Nouveautés pour Okta Workforce Identity Cloud : une solution d’identité unifiée

Aujourd’hui, à l’occasion d’Oktane22, nous allons présenter les améliorations apportées à Workforce Identity Cloud au niveau de la gestion des accès à privilèges et de la gouvernance. Les utilisateurs bénéficieront ainsi d’une solution unifiée pour accéder en toute sécurité et chaque fois que nécessaire à n’importe quelle ressource, tout en respectant le principe du moindre privilège.

Jamais une solution unifiée pour la gestion des identités des collaborateurs n’a été tant nécessaire. Aujourd’hui, les entreprises doivent gérer la sécurité et la conformité tout en limitant au strict nécessaire l’accès des utilisateurs aux applications, ressources et infrastructure, selon le principe du moindre privilège. Pour y parvenir, celles-ci doivent souvent avoir recours à des processus manuels, à des solutions personnalisées ou à de multiples solutions pour la gestion des accès, des identités, de la gouvernance et des accès à privilèges. Très régulièrement, nos clients nous font part de leurs difficultés à préserver la productivité des utilisateurs et leur sécurité avec ce type d’approche fragmentée. Les entreprises qui implémentent cette approche cloisonnée réalisent rapidement qu’elles sont à la traîne.

Nous proposons une approche différente.

Les composants de notre nouvelle approche unifiée

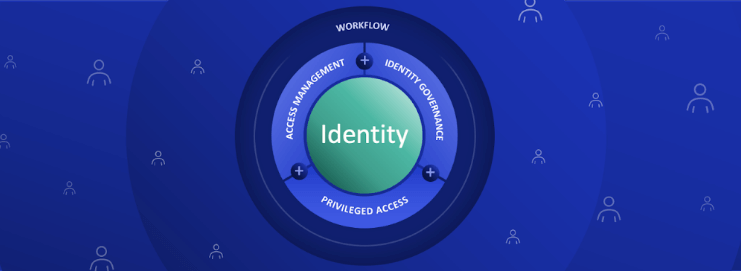

Workforce Identity Cloud est une solution unifiée avec un point de contrôle unique, qui permet aux équipes IT de disposer d’une vue globale des utilisateurs et de leur octroyer l’accès uniquement aux ressources nécessaires au moment où ils en ont besoin (à flux tendu ou JIT), avec le niveau de privilèges approprié à chaque ressource.

Les administrateurs n’ont plus besoin de gérer des intégrations manuelles et les collaborateurs bénéficient d’un regain d’agilité, tout en évitant la perte de productivité liée à la multiplication des expériences utilisateurs disparates.

De plus, grâce à l’élimination des silos d’identité, il est possible de partager facilement les signaux entre les systèmes pour améliorer le niveau de sécurité. En étudiant les tendances d’accès, les entreprises comprennent mieux les risques et peuvent même les anticiper.

En tant que solution unifiée, Workforce Identity Cloud s’appuie sur notre socle de gestion des identités. Grâce à des fonctionnalités de gestion de la gouvernance et des accès à privilèges, elle offre aussi une couche d’orchestration capable d’optimiser l’automatisation et l’intégration.

Une solution adaptée aux besoins des clients et aux réalités du marché

C’est en écoutant nos clients expliquer leurs besoins que nous avons décidé d’offrir cette solution globale. Nous cherchons tous en effet à gérer le risque et à évoluer.

Prenons l’exemple des ingénieurs. Tout au long de leur journée, ils doivent accéder à des dizaines d’applications, systèmes et plateformes pour accomplir leurs tâches. Dans certains cas, ils ont besoin d’un accès de base, par exemple à une application métier RH, alors que dans d’autres, ils doivent disposer d’un accès à privilèges élevés, par exemple à un serveur de production Linux. Il se peut qu’ils accèdent à une ressource particulière chaque jour, ou une seule fois à l’occasion d’un projet ou d’une tâche spécifique. Gérer ces différents types d’accès s’accompagne de deux défis majeurs.

Le premier est le risque de perte de productivité lorsque les utilisateurs ne peuvent accéder aux ressources dont ils ont besoin de façon rapide et pratique. Votre entreprise et vos utilisateurs s’appuient sur un nombre croissant de technologies pour effectuer leur travail. Vous ne pouvez pas vous permettre de compliquer inutilement cet accès. Malheureusement, l’obtention de cet accès peut demander plusieurs jours et fait souvent intervenir différents systèmes et processus métier.

Le second défi est le risque posé par les privilèges établis, surtout lorsqu’il s’agit de ressources sensibles ou à accès restreint. Toute mise en pratique d’une approche telle que le Zero Trust dans ce monde complexe et hétérogène doit prendre en compte les risques inhérents posés par les privilèges établis, où les utilisateurs et comptes à privilèges bénéficient d’un accès permanent à des ressources critiques. Si l’on s’en réfère au rapport Verizon Data Breach Investigations Report de cette année, 80 % des brèches de données ciblent des serveurs, ce qui signifie que chaque accès serveur est la cible potentielle d’attaques basées sur l’identité.

Pour résoudre ces deux défis, à savoir préserver convivialité de l’expérience et respecter le principe du moindre privilège dans les environnements complexes actuels, la solution unifiée choisie doit offrir les fonctions de gestion des accès et de gouvernance, ainsi que les contrôles des accès à privilèges dont vos équipes ont besoin sans accroître la complexité, la charge de gestion et les problèmes de sécurité potentiels liés à l’utilisation de plusieurs systèmes d’identité.

D’autres améliorations apportées à nos produits reposent sur ces fondements.

Bientôt disponibles pour nos clients

Deux améliorations sont prévues : Okta Identity Governance est en disponibilité globale (GA) en Amérique du Nord et sera mondialement disponible au quatrième trimestre 2022. Okta Privileged Access sera disponible en Early Access au deuxième trimestre 2023 et en disponibilité globale (GA) au quatrième trimestre 2023.

D’abord, Okta Identity Governance

Okta Identity Governance (OIG) offre la couche de gouvernance essentielle à la mise en œuvre d’une solution unifiée.

Okta Identity Governance revisite l’approche de la gouvernance et simplifie tout le processus visant à déterminer qui a accès à quelles ressources. La solution a été conçue en tenant compte des besoins des utilisateurs et des cas d’usage d’aujourd’hui, et propose des demandes d’accès qui fonctionnent avec la plupart des applications de chat courantes et qui permettent aux utilisateurs d’accéder à ce dont ils ont besoin, où qu’ils se trouvent. Tout cela en collaboration avec les outils et la certification des accès nécessaires pour limiter l’accès aux ressources aux seuls utilisateurs autorisés.

À présent en disponibilité globale (GA), Okta Identity Governance offre désormais des fonctionnalités contextuelles, dont les certifications pilotées par des événements. Cela permet aux clients de lancer des campagnes de certification des accès pilotées par des événements plutôt que des plannings préétablis arbitraires. Ces fonctionnalités offrent un contrôle plus granulaire et une automatisation accrue de la gestion des identités. L’application Access Requests est désormais totalement intégrée avec les workflows Okta, ce qui permet aux administrateurs d’automatiser et d’orchestrer davantage les processus d’identité avec la plateforme Okta Workflows no-code/low-code.

Vient ensuite Okta Privileged Access

C’est la solution Privileged Access Management (PAM) d’Okta, conçue pour les environnements IT et effectifs modernes. Il s’agit d’un autre composant critique d’une solution d’identité unifiée. La solution PAM a pour but de protéger les « clés du royaume » en sécurisant vos ressources les plus critiques comme les comptes de serveur root/admin et les clusters Kubernetes de production — c’est-à-dire tout environnement où une attaque malveillante pourrait faire des ravages.

Okta Privileged Access :

- Offre un accès Zero Trust sans mot de passe (passwordless) à l’infrastructure, y compris aux serveurs et aux clusters Kubernetes, pour garantir à tous les rôles critiques un accès à flux tendu (JIT) à l’infrastructure.

- Sécurise les identifiants à privilèges très élevés d’une entreprise, notamment ceux des comptes d’administrateur partagés, avec un coffre-fort dans le cloud, géré par Okta.

- Propose la gouvernance des accès à privilèges dont vous avez besoin, avec la facilité d’utilisation exigée par vos collaborateurs, et notamment les demandes d’accès via des outils populaires tels que Slackbots.

- Aide au maintien de la conformité en veillant à ce que l’accès aux comptes partagés soit octroyé individuellement et en offrant des rapports complets sur les sessions des comptes à privilèges.

À la différence des approches existantes en matière de PAM, qui reposent sur des intégrations et une fédération complexes entre plusieurs outils et fournisseurs d’identité, Okta Privileged Access est une solution unifiée avec les offres IAM et de gouvernance d’Okta. Elle utilise les mêmes fonctions que notre technologie IAM de base, notamment Okta Universal Directory, SSO, MFA et les politiques de gouvernance. De cette façon, la gestion des accès à privilèges n’est pas entravée par des silos d’identité, des incohérences de données et des erreurs humaines.

Grâce à cette puissante combinaison de fonctionnalités PAM modernes, les clients peuvent renforcer leur sécurité et améliorer leur conformité. Le tout en réduisant la charge IT de gestion de systèmes on-premise complexes et en optimisant l’expérience des utilisateurs finaux et des administrateurs.

Découvrez tout ce qu’il faut savoir sur Okta Identity Governance et Okta Privileged Access.