Neues zur Okta Workforce Identity Cloud: Ihre ganzheitliche Identitätslösung

Auf der Oktane22 haben wir heute eine Reihe neuer Funktionalitäten der Workforce Identity Cloud vorgestellt, namentlich in den Bereichen Governance und Privileged Access Management. Damit bieten wir Ihnen nun eine durchgängige Lösung, die jedem Benutzer einen sicheren Zugriff auf benötigte Ressourcen ermöglicht – und das stets nach dem Least-Privilige-Prinzip.

Unternehmen sind mehr denn je auf ganzheitliche Lösungen für das Management ihrer Workforce-Identitäten angewiesen. Immerhin müssen sie die Security und die Compliance managen – und für die Benutzer über alle Anwendungen, Ressourcen und Infrastrukturen hinweg das Least-Privilige-Prinzip durchsetzen. Dies erfordert in vielen Fällen manuelle Eingriffe, Individuallösungen und eine ganze Reihe von Access-Management-, Identity-Management-, Governance- und Priviliged-Access-Systemen. Wir hören von Kunden immer wieder, dass sie sich in diesen fragmentierten Umgebungen sehr schwer tun, ihren Anforderungen an Produktivität und Sicherheit gerecht zu werden. Unternehmen, die eine Reihe von Insellösungen einsetzen, können schlichtweg nicht mit dem hohen Tempo der modernen Business-Welt Schritt halten.

Wir gehen einen anderen Weg.

Die Bausteine unseres neuen, ganzheitlichen Ansatzes

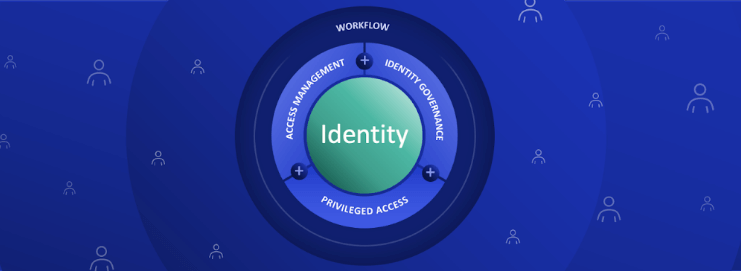

Die Workforce Identity Cloud ist eine durchgängige Lösung mit einer einheitlichen Management-Oberfläche, die Ihrem IT-Team jederzeit einen lückenlosen Überblick über die Anwender bietet. So ist garantiert, dass die Benutzer zum richtigen Zeitpunkt (just-in-time) Zugriff auf die Ressourcen erhalten, auf die sie angewiesen sind – und zwar mit den richtigen Berechtigungen.

Admins müssen die Integrationen damit nicht mehr manuell managen. Und auch Ihre Mitarbeiter profitieren von einem ganz neuen Maß an Flexibilität, weil sie nicht mehr mit multiplen, oft aufwändigen End-User-Experiences konfrontiert sind.

Identity-Silos sind damit ebenfalls Vergangenheit. Signale lassen sich komfortabel systemübergreifend teilen, um Ihr Security-Standing nachhaltig zu verbessern. Die Analyse von Zugriffsmustern hilft den Unternehmen, Risiken besser zu verstehen und vorausschauend zu agieren.

Als ganzheitliche Lösung setzt die Workforce Identity Cloud auf dem Fundament unseres starken Identitätsmanagements auf. Mit den neuen, deutlich erweiterten Governance- und Priviliged-Access-Funktionalitäten bietet Ihnen die Lösung darüber hinaus eine leistungsfähige Orchestrierungsebene, um die Automatisierung und Integration weiter voranzutreiben.

Die Kunden- und Marktanforderungen im Blick

Mit Blick auf die Anforderungen unserer Kunden haben wir uns entschieden, Ihnen diese holistische Lösung zu bieten. Schließlich müssen wir alle unsere Risiken managen und uns weiterentwickeln.

Betrachten Sie nur den Arbeitsalltag Ihrer Entwickler: Im Lauf des Tages greifen sie wahrscheinlich auf Dutzende von Anwendungen, Systemen und Plattformen zu, um ihre Arbeit zu erledigen. Die Platte reicht dabei vom einfachen Basis-Zugriff, etwa auf HR-Business-Anwendungen, bis hin zu hochgradig privilegierten Zugriffen, zum Beispiel auf Linux-Server in Produktionsumgebungen. Auf manche Ressourcen greifen sie jeden Tag zu. Auf andere nur einmal, im Rahmen eines spezifischen Projekts. Einer modernen Workforce diese Art von Zugriff zu ermöglichen, ist mit zwei Herausforderungen verbunden.

Die erste sind mögliche Produktivitätseinbußen. Dazu kommt es, wenn Ihre Mitarbeiter nicht zeitnah und komfortabel auf Ressourcen zugreifen können, die sie brauchen. Ihr Unternehmen und Ihre Anwender sind bei der Arbeit heute auf unterschiedlichste Technologien angewiesen. Sie können es sich also nicht mehr leisten, dass Zugriffe intransparent sind oder manuell gepflegt werden müssen. Zugang zu einem System zu erhalten, dauert leider oft immer noch Tage und erfordert eine Vielzahl von Systemen und Eingriffen

Die zweite Herausforderung ist die Gefahr dauerhafter Zugriffsrechte, vor allem beim Zugang zu sensiblen oder privilegierten Ressourcen. Wer in der komplexen, heterogenen Welt von heute Programme wie Zero Trust implementieren will, muss sich über die inhärenten Risiken dauerhafter Zugriffsrechte im Klaren sein, bei denen privilegierte Konten oder Benutzer unbefristeten Zugriff auf kritische Ressourcen erhalten. So berichtet der diesjährige Verizon Data Breach Investigations Report, dass ganze 80 % aller Angriffe auf Server abzielen – dass also jeder Server-Zugang ein mögliches Ziel für Identity-basierte Angriffe ist.

Um diese beiden Herausforderungen in den komplexen Umgebungen von heute zu meistern, benötigt Ihr Team eine ganzheitliche Lösung, die das Access Management, die Governance und das Privileged Access Management zusammenführt, ohne die Komplexität, den Verwaltungsaufwand und die Zahl der Angriffspunkte zu erhöhen.

Eine Reihe weiterer Produktverbesserungen baut auf diesem Fundament auf.

Demnächst für unsere Kunden verfügbar

Zwei wichtige Erweiterungen werden demnächst verfügbar sein: Okta Identity Governance ist jetzt in Nordamerika verfügbar und wird in Q4/2022 weltweit verfügbar sein. Okta Privileged Access geht in Q2/2023 in die Early-Access-Phase und wird in Q4/2023 verfügbar sein.

Okta Identity Governance im Überblick

Okta Identity Governance (OIG) ermöglicht es uns, unsere ganzheitliche Plattform um eine zeitgemäße Governance-Ebene zu erweitern.

OIG denkt das Thema Governance von Grund auf neu und vereinfacht nachhaltig die Entscheidungsfindung, wer auf welche Ressourcen zugreifen darf. OIG ist auf die Anforderungen moderner User und moderner Use Cases zugeschnitten – mit einfachen Access-Requests über die gängigsten Chat-basierten Apps, die Ihre Benutzer genau da abholen, wo sie gerade stehen. All dies geschieht im engen Zusammenspiel mit Ihren vorhandenen Tools und Access-Zertifizierungen, um sicherzustellen, dass stets nur die richtigen User auf die richtigen Ressourcen zugreifen können.

Und mit der globalen GA bietet OIG Ihnen auch Kontext-basierte Funktionalitäten, inklusive Event-gesteuerter Zertifizierungen. Dies gestattet es Kunden, Access-Zertifizierungen Event-gesteuert auszulösen, statt sie willkürlich über vorab terminierte Zeitpläne zu planen. So erhalten sie granulare Kontrolle über die Prozesse und können das Identitätsmanagement nachhaltig automatisieren. Access Request ist nun vollständig mit unserer Low-Code-/No-Code-Plattform Okta Workflows integriert. So lassen sich Identitätsprozesse mit minimalem Aufwand umfassend automatisieren und orchestrieren.

Okta Privileged Access

Dies ist das Privileged Access Management (PAM) von Okta, maßgeschneidert für die Workforces und IT-Stacks von heute. Auch das ist eine kritische Komponente unserer ganzheitlichen Identitätslösung. Bei PAM geht es darum, die „Schlüssel zu Ihrem Königreich“ zu schützen, zum Beispiel indem Sie Ihre kritischsten Ressourcen wie Root-/Admin-Server-Accounts oder Ihre Kubernetes-Produktionscluster schützen – all die Umgebungen also, in der ein Angreifer verheerenden Schaden anrichten könnte.

Okta Privileged Access:

- Unterstützt passwortlosen Zero-Trust-Zugang zur Infrastruktur, einschließlich Server und Kubernetes, um sicherzustellen, dass privilegierte Benutzer just-in-time auf die Infrastruktur zugreifen können.

- Schützt die privilegiertesten Zugangsdaten Ihres Unternehmens – einschließlich der Anmeldedaten für geteilte Admin-Accounts – mit einem zeitgemäßen, von Okta verwalteten Cloud-Tresor.

- Bietet Ihnen die Governance-Funktionalitäten, die Sie für die Verwaltung privilegierter Konten brauchen, und die Usability, die Ihre Mitarbeiter wünschen – inklusive Access-Request über gängige Tools wie Slackbots.

- Ermöglicht Ihnen die Einhaltung der Compliance, da sich sämtliche Zugriffe auf geteilte Konten klar zuweisen lassen und umfassende privilegierte Sessions umfassend dokumentiert werden.

Anders als traditionelle PAM-Lösungen, die komplexe Integrationen und Föderationen mit multiplen Identity-Anbietern und Identity-Tools erfordern, ist Okta Privileged Access eine ganzheitliche, nahtlos mit den IAM- und Governance-Angeboten von Okta integrierte Lösung. Sie verwendet das gleiche Okta Universal Directory, die gleiche SSO- und MFA-Technologie und die gleichen Governance-Policies wie unsere bewährte IAM-Technologie. So haben Sie jederzeit die Gewissheit, dass Ihr Privileged Access Management nicht durch Identity-Silos, inkonsistente Daten und menschliche Fehler gefährdet wird.

Die leistungsfähigen, modernen PAM-Funktionalitäten ermöglichen es Ihnen als unserem Kunden, die Sicherheit und Compliance Ihrer Systeme nachhaltig zu verbessern. Gleichzeitig entlasten Sie Ihr IT-Team vom zeitaufwändigen Management komplexer On-Premises-Systeme – und bieten Ihren Administratoren und Anwendern ein Höchstmaß an Komfort.

Erfahren Sie mehr über Okta Identity Governance und Okta Privileged Access.